你一定听说过Tor洋葱路由技术,它提供了强大的匿名网络访问功能,以此成为互联网用户、政治活动家、以及记者躲避有关部门限制监控的方法。但Tor最受人诟病的是它蜗牛般的网络连接速度,由于采用了多方面加密,使用Tor进行Web浏览体验会非常的糟。现在我们有了大黄蜂(HORNET),一切都变得不同了。

大黄蜂(HORNET)

大黄蜂基于匿名的高速洋葱路由网络体系结构,但传输速度要比Tor快的多。此外,它可以集成在路由器上作为互联网的一部分。

研究人员表示:

“大黄蜂的系统只对转发的数据使用对称加密,不需要在中间节点获取流状态。这种设计使得大黄蜂节点能以93GB/s的速度传输加密数据。”

在上周初,五名计算机安全专家发布了大黄蜂的文档,他们分别是:Chen Chen、Daniele Enrico Asoni、David Barrera、George Danezis和Adrian Perrig。令人庆贺的是,他们找到了网络性能和用户隐私保障之间的平衡点。

细节简述

在文档中描述了大黄蜂——这个网络层的高速洋葱路由,其中的细节包括了大黄蜂的设计、实现,以及性能和安全评估。

你如果将这个下一代匿名工具与如Tor之类的相比,你会发现大黄蜂的节点能提供更快的传输速度,更能够防御窃听手段。大黄蜂使用了选中的资源路径,在终端和路由都是共享密钥。与其他洋葱路由的实现不同,大黄蜂路由不会进行高耗能的计算机操作,以及保持对流数据转发的状态,能让系统随着新用户的增加逐步扩大规模。

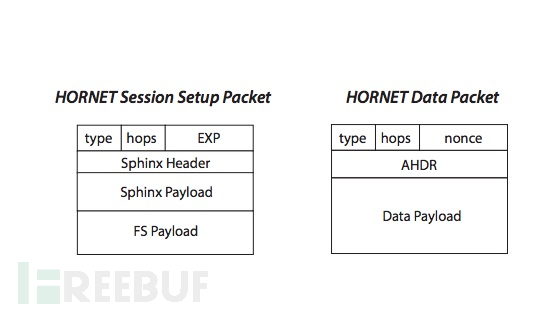

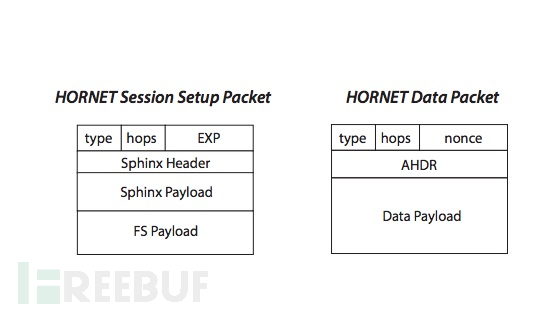

这个系统是基于Tor的网络路由管理,它可以随时切断流量过载的用户。大黄蜂加密压缩网络请求包和Tor非常相似,其过程非常简单:每一层流量数据先由节点解密,然后保存下一次数据的操作指令。

大黄蜂与Tor不同的是,它使用了两种不同的协议:第一个用来保护要求匿名的互联网,第二个是改版的Tor同网站通讯的节点是在大黄蜂网络里。

“我们大黄蜂是在一个使用数据开发套件(DPDK)的英特尔软路由中实现的逻辑。据我们所知,现在并没有其他匿名协议在路由SDK中实现过。

此外,我们也实现了Python版本的大黄蜂客户端,并制作了基于英特尔AESNI加密库(curve25519-donna)和PolarSSL库的新客户端加密库。”

大黄蜂的弱点

我们通过观看大黄蜂的文档得出的结论就是,它类似于Tor但并不能避免匿名性确认攻击。也就是说,如果攻击者(如执法机构),能够控制大黄蜂的多个节点后,攻击者能够执行确认攻击。这可能发生在他们利用流动力学分析,时间和数据包标记的时候。

研究人员还发现,数据包大小的微调显著提升网络安全性,同时保持高速的网络传输。最后提醒大家的是,不要用它跟同性恋交友聊天约会应用Hornet搞混了,虽然它们的字母拼写确实一样……

转载自:http://www.freebuf.com/sectool/73288.html